Бартош Горалевич недавно представил вебинар «Как поиск с помощью ИИ может увеличить продажи и повысить конверсию», в котором подчеркнул важный момент для всех маркетологов: понимание современных процессов принятия решений.

Это выходит за рамки просто Reddit – речь идет о том, как бренды будут взаимодействовать с клиентами в моменты, когда те решают, что купить или чем заняться. Речь идет о будущем отношений между брендом и клиентом.

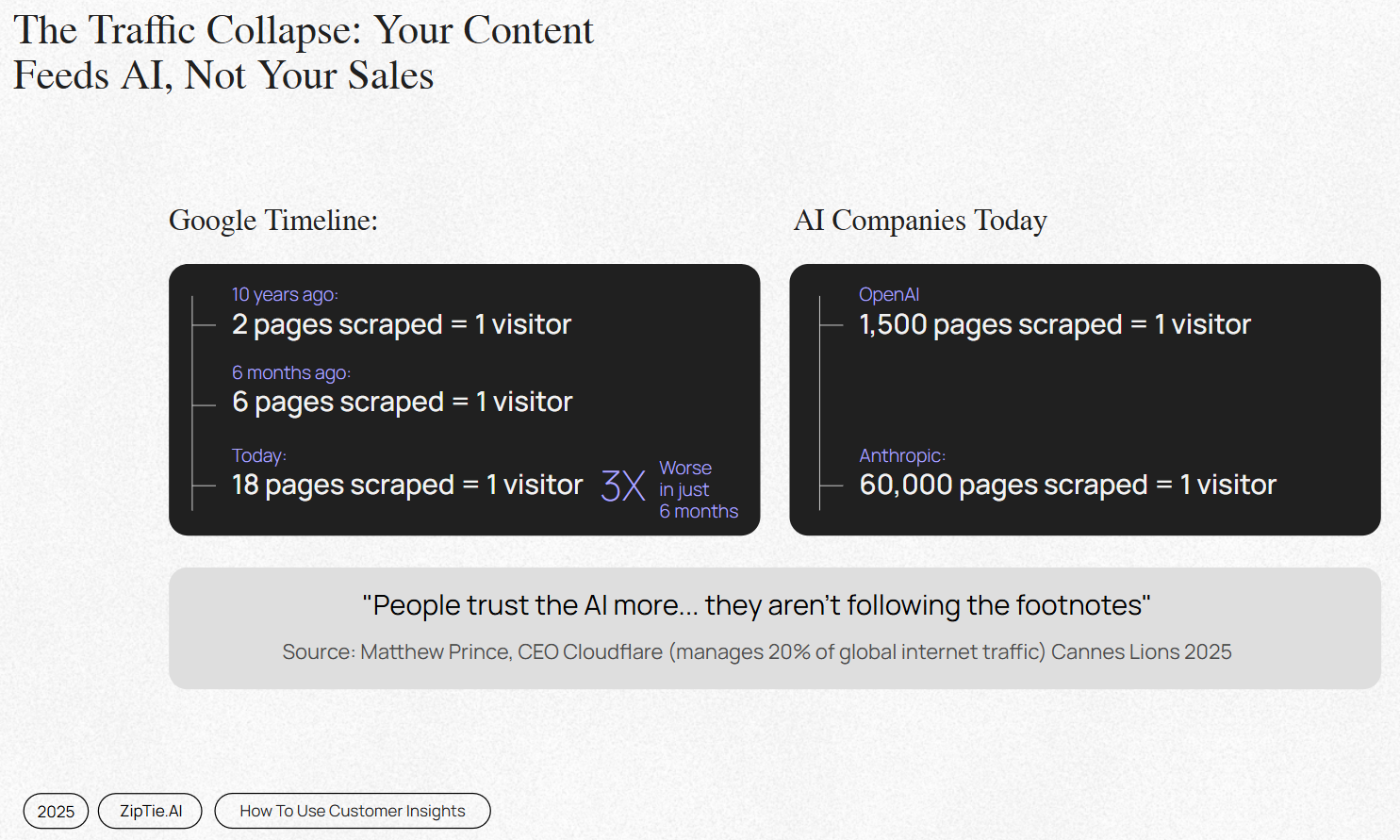

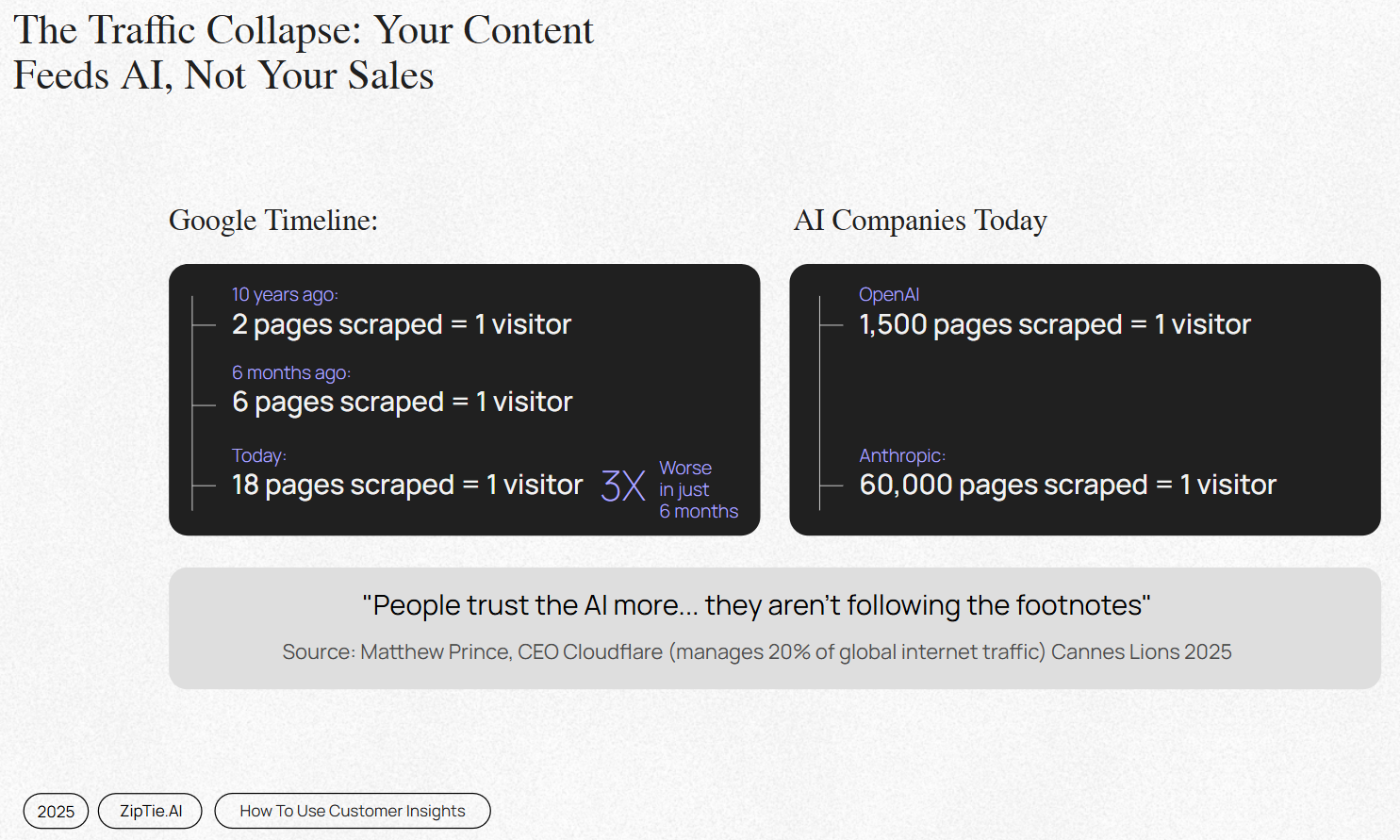

Вот удивительные данные о сканировании веб-страниц: десять лет назад Google просматривал две страницы на каждый клик пользователя. Эта цифра подскочила до шести страниц на клик шесть месяцев назад, а теперь составляет ошеломляющие 18 страниц на клик! Сканирование OpenAI еще более интенсивное, проверяя 1500 страниц на каждый клик. Интересно, что Джастин Тернер с Reddit сообщает, что в 2024 году 60% поисковых запросов в Google не привели к кликам на реальные веб-сайты, поскольку искусственный интеллект теперь предоставляет ответы непосредственно на странице результатов поиска.

https://www.searchenginejournal.com/wp-json/sscats/v2/tk/Middle_Post_Text

По словам Бартоша, ссылающегося на генерального директора Cloudflare, люди начинают доверять искусственному интеллекту, не задумываясь об источнике информации — они больше не обращают внимания на детали.

Но вот что упускают все: Reddit — всего лишь посредник.

Что на самом деле показывает нам Reddit

Reddit появляется почти во всех поисковых запросах, связанных с обзорами продуктов, потому что он предлагает информацию, которую не может предоставить традиционный маркетинг. Например, когда люди сравнивают продукты, такие как «iPhone 16 против Samsung S25», они находят много видео, но очень мало информации из стандартных результатов поиска.

Ведутся ключевые обсуждения, но не на тех платформах, которые мы обычно ожидаем. Исследование, проведенное Turner, показывает, что Reddit является наиболее часто упоминаемым источником среди ведущих систем искусственного интеллекта, составляя 3,5% всех цитат – почти в три раза больше, чем цитируется из Википедии.

Как цифровой маркетолог, я заметил изменение в том, на что люди реагируют в интернете. То, что предлагает Reddit – и что компании вроде Google и OpenAI явно признают – это искренние советы от реальных людей, а не просто традиционная реклама. Современные потребители не хотят, чтобы им *продавали*; они хотят чувствовать, что их понимают. Им нужны советы, которые соответствуют их конкретной ситуации и кажутся исходящими от кого-то, кто действительно понимает, что они переживают.

По словам Бартоша, люди, изучающие информацию об автомобиле, не доверяют платным обзорам. Они хотят услышать отзывы реальных владельцев – тех, кто может поделиться повседневным опытом, например, о частых поломках радио. Такую честную обратную связь нельзя найти на официальных сайтах компаний.

Настоящее путешествие, которое совершают люди

На нашем вебинаре Бартош поделился личной историей. Он купил шерстяной ковер, но свой пылесос Dyson нельзя было использовать на нем, не аннулировав гарантию. Это означало, что ему пришлось найти другой пылесос, который предлагал только всасывание.

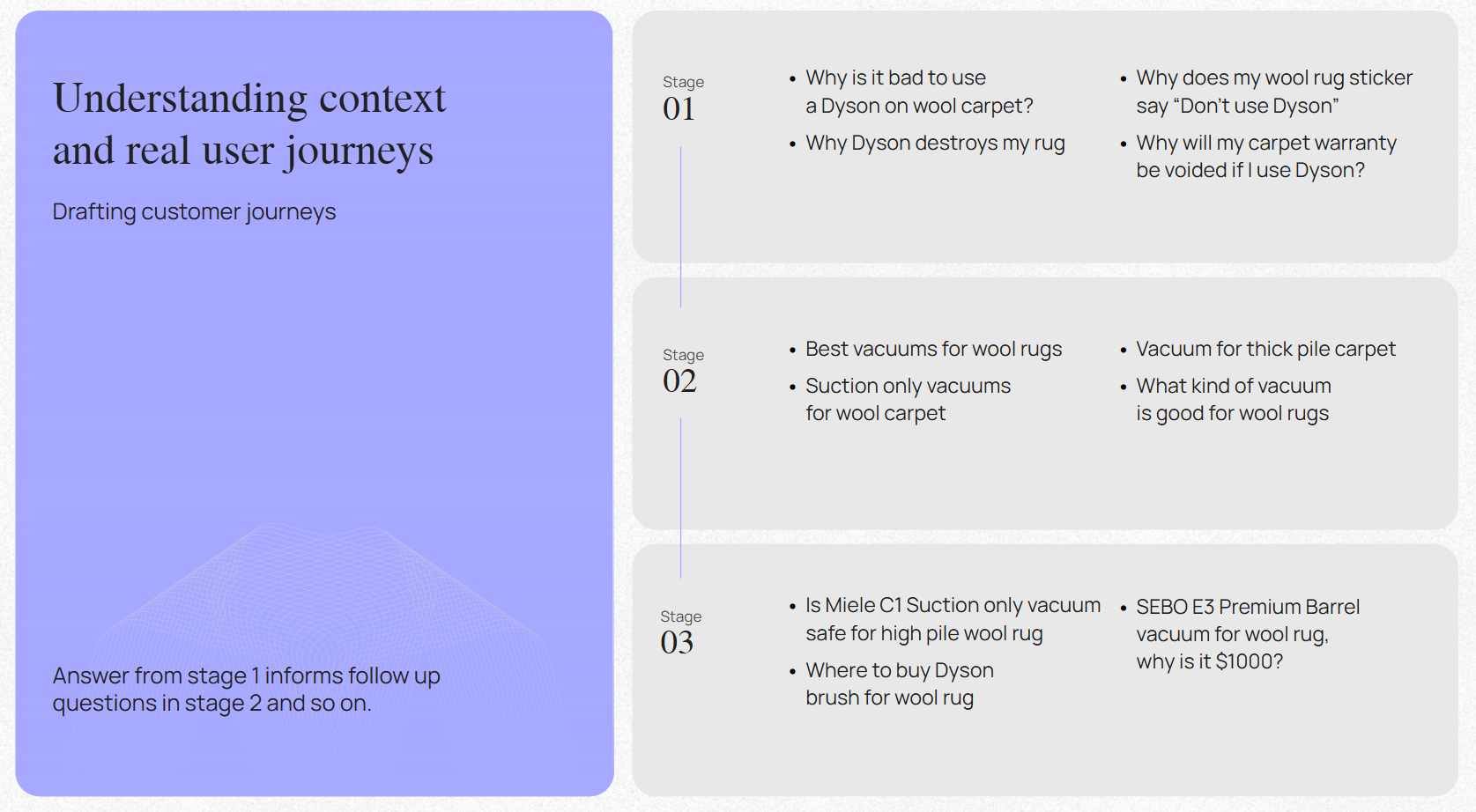

Бартош показал, как это создает прогрессию, которую большинство маркетологов никогда не замечают:

- Этап 1: «Почему я не могу использовать пылесос Dyson на шерстяном ковре?»

- Этап 2: «Пылесосы только с всасыванием для шерстяных ковров»

- Этап 3: «Пылесос Miele C1 с функцией только всасывания безопасен»

Каждый ответ приводит к следующему вопросу. Как отметил Бартош, распознавание этой закономерности не ограничивается Reddit – оно раскрывает то, как люди естественно думают и исследуют вещи!

Зачастую весь процесс покупки клиента можно решить одним полезным ответом. Например, когда кто-то спросил, почему использование пылесоса Dyson на шерстяном ковре не является оптимальным решением, Perplexity мгновенно предложил Miele в качестве лучшей альтернативы. Это быстрое взаимодействие потенциально может привести к значительной продаже.

Как отметил Бартош, нельзя просто *предполагать*, что нужно клиентам. Важно слушать их реальные разговоры и понимать, с какими трудностями они сталкиваются. Именно поэтому он разработал ZipTie.ai – чтобы помочь компаниям выявлять ключевые моменты во взаимодействии с клиентами, когда они могут предложить реальные решения, а не просто навязывать продукты.

Вот доказательства эффективности этого метода: данные Тернера показывают, что пользователи, пришедшие с ChatGPT, просматривают на 42% больше страниц за каждую сессию по сравнению с теми, кто пришел с Google. Это говорит об их большем интересе, любопытстве и активной вовлеченности.

Почему это всё меняет

На протяжении многих лет я ждал возвращения к маркетингу, основанному на данных, с акцентом на основные причины, по которым люди совершают покупки. Современное путешествие клиента более сложное, люди взаимодействуют с брендами разными способами. В конечном итоге, самое важное — это действительно полезный и решающий проблемы контент, а не просто контент, созданный для заполнения пространства.

Наблюдение Бартоша о Miele подчеркивает распространенную упущенную деталь. Такой вид понимания обычно не встречается в стандартной веб-аналитике или обычных поисковых запросах в Google. Большинство брендов упускают это из виду, потому что они сосредоточены на традиционных маркетинговых стратегиях и не обращают внимания на разговоры, происходящие вокруг них.

Мы впервые заметили эту закономерность, когда люди начали обращаться к нам на Reddit. Похоже, они искали подтверждения. И когда мы отвечали полезными решениями, это действительно имело значение!

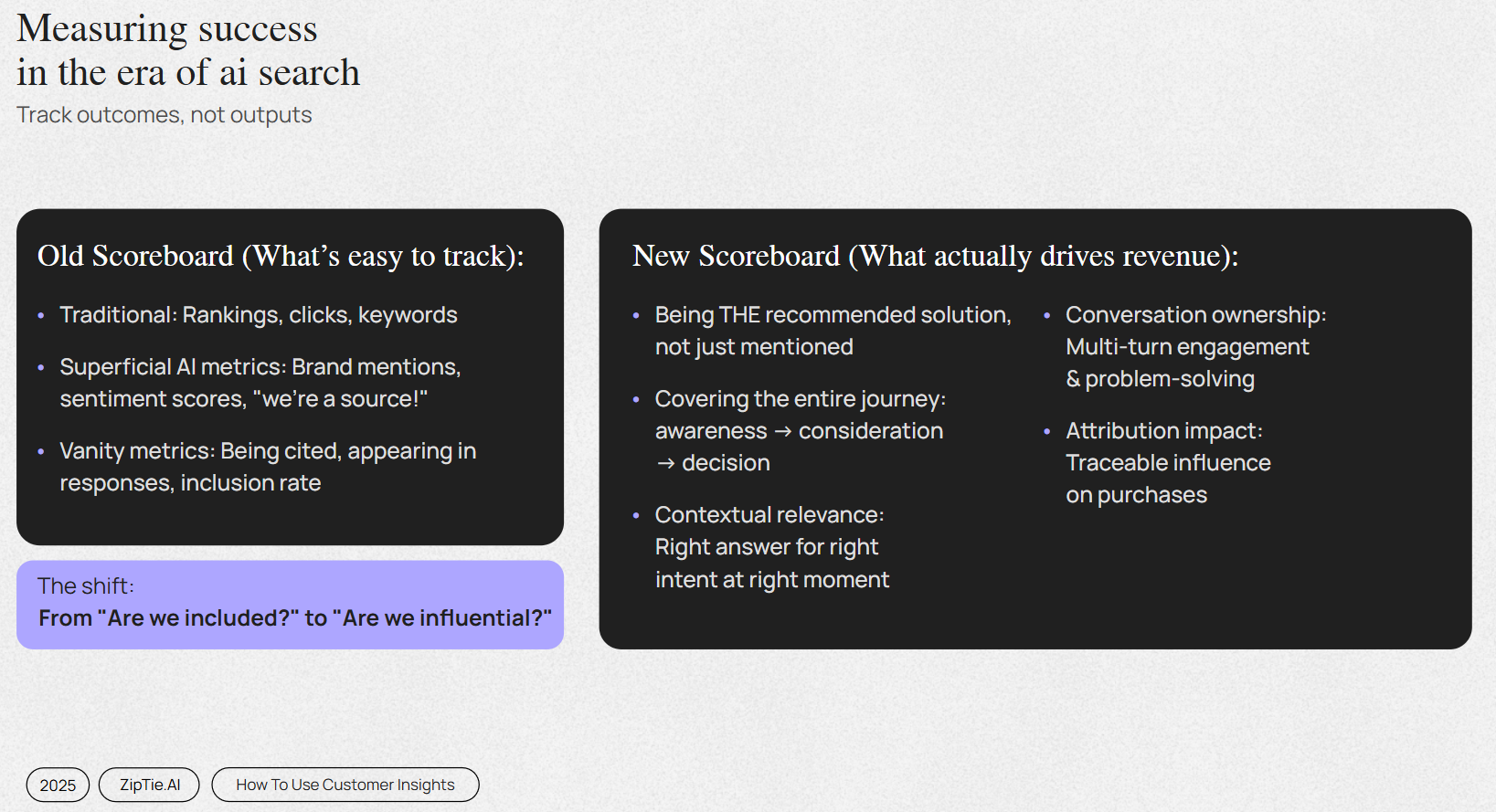

Новые показатели успеха

Послушайте, после многих лет управления веб-сайтами я усвоил, что нельзя зацикливаться только на старых способах измерения успеха. Такие вещи, как ваше место в результатах поиска, количество кликов и ключевые слова, которые используют люди, по-прежнему важны, конечно. Но они больше не дают полной картины. Нам нужно смотреть за пределы этих базовых показателей, чтобы действительно понять, что работает.

Как он выразился, вот что действительно важно сейчас:

- Являетесь ли вы рекомендуемым решением на протяжении всего пути клиента?

- Проявляете ли вы контекстную релевантность, заставляющую пользователей чувствовать, что их понимают?

- Можете ли вы отслеживать свое влияние по фактическим путям конверсии?

По словам Бартоша, успешные команды сегодня – это те, которые эффективно решают наиболее важные проблемы пользователей.

Проблема подлинности

Искренние разговоры требуют честности как в отношении сильных сторон, так и слабостей. Распространенная проблема, с которой я сталкиваюсь при общении с крупными компаниями, — их нежелание признавать то, чего они *не* предлагают, или области, в которых они не справляются.

Но именно это вам и нужно сделать!

Я часто объясняю, что успех на Reddit зависит от трех взаимосвязанных факторов: понимания того, что нужно пользователям, искренности в том, что вы предлагаете, и соответствия ваших действий бизнес-целям. Наилучший результат достигается тогда, когда все эти три аспекта работают вместе, и именно тогда вы можете действительно добиться успеха.

Однажды я запустил кампанию в TikTok, которая поначалу получила много негативных отзывов – около 300 сообщений с просьбой остановиться! Но ситуация быстро изменилась, когда люди поняли, что мы искренни и отвечаем лично. Они начали пересматривать свой контент, предлагать варианты улучшения и даже признавать наши усилия.

Это сила искренней вовлечённости.

Психология, лежащая в основе всего этого

Как эксперт по SEO, я заметил увлекательное поведение людей, которое влияет на то, как они принимают решения в интернете. Мы естественным образом хотим делиться этими решениями с другими – так мы распределяем ответственность и, честно говоря, убеждаем себя, что делаем правильный выбор. Это как сказать: «Я посоветовался с кем-то еще, так что я не совсем ошибаюсь!» Вы видите это постоянно в отзывах и социальных доказательствах – люди хотят знать, что другие согласны с их выбором, например: «Я спросил друга, и он подумал, что это хорошая покупка».

Речь идет не только о получении различных мнений; нам нужно убедиться, что люди действительно использовали продукт, услугу или столкнулись с проблемой, которую мы расследуем, и могут поделиться искренними знаниями. Мы хотим получить непосредственные отзывы от людей, которые действительно *пережили это*, а не информацию, взятую из технических документов или предвзятого, спонсорского или даже сфабрикованного контента. Доверие к типичным результатам поиска невелико, потому что так много из того, что мы находим в Интернете, ненадежно или манипулируется.

Зачастую, мы на самом деле не знаем, что ищем, когда начинаем поиск. Мы можем запросить «лучший пылесос», но нам на самом деле нужен тот, который бережно относится к деликатным коврам. Чтобы добраться до сути реальной проблемы, необходима дискуссия и тщательное задавание вопросов. Именно поэтому онлайн-дискуссии, такие как те, что проходят на Reddit, могут быть настолько подробными — люди сотрудничают, чтобы вместе исследовать и понять лежащие в основе проблемы.

Как человек, который годами создавал и управлял веб-сайтами, я усвоил, что люди не хотят, чтобы им *диктовали*, что покупать. Они хотят чувствовать себя способными принимать собственные решения. Им нужно достаточно надежной информации, чтобы чувствовать себя уверенно в своем выборе, и они очень ценят информацию, поступающую из источников, которым они доверяют. Речь идет о том, чтобы предоставить им инструменты для самостоятельного поиска ответов, а не просто давать готовые решения.

Как эксперт по SEO, я заметил любопытную закономерность в том, как люди реагируют на принятые решения, и это подтверждается множеством исследований в таких областях, как психология и поведенческая экономика. В основном, мы склонны разделять ответственность за выбор, особенно когда что-то идет не так. Это не только мои наблюдения – исследования последовательно показывают, что люди активно обращаются к группам или ищут мнения со стороны *после* негативного исхода, потому что разделение бремени помогает уменьшить сожаление и эмоциональную боль от плохого решения. Это способ психологически защитить себя, когда что-то идет не по плану.

Что это значит в будущем

Эта стратегия эффективна, потому что она опирается на то, как люди думают. Как только вы по-настоящему поймете, что мотивирует пользователей и решает их проблемы, все остальное встанет на свои места. Ваш маркетинг – от рекламы и контента веб-сайта до социальных сетей и поддержки клиентов – улучшится, когда вы сосредоточитесь на искреннем удовлетворении потребностей людей и помощи им в принятии уверенных решений.

Прямо сейчас Reddit — популярное место для таких обсуждений. Однако основные идеи универсальны: действительно понимать проблемы, с которыми сталкиваются люди, участвовать в искренних беседах и уделять приоритетное внимание решению проблем, а не просто рекламе решений.

Бренды, понимающие эту тенденцию, будут определять будущее цифрового маркетинга. Те, кто придерживается устаревших методов оценки успеха, вероятно, столкнутся со снижением посещаемости их веб-сайтов, в то время как конкуренты будут получать все больше видимости в нужных местах.

Как цифровой маркетолог, я не могу достаточно подчеркнуть, насколько важно тщательно продумать путь вашего клиента. Не ограничивайтесь поверхностным взглядом – действительно углубитесь в то, что нужно вашей аудитории на каждом этапе. Какие у них болевые точки? Какие проблемы они пытаются решить? И куда они обращаются, чтобы подтвердить свой выбор? Понимание этого является ключом к эффективному маркетингу.

Это просто: действительно прислушивайтесь к своим клиентам, а не просто говорите с ними. Уделять время пониманию их потребностей – это главное.

- Пожалуйста, предоставьте текст, который нужно перевести. Ссылка, которую вы предоставили, ведет на веб-страницу, а не на текст. Я не могу перевести содержимое веб-страницы напрямую. Мне нужен сам текст.

- https://acr-journal.com/article/потребительское доверие к цифровым брендам: роль прозрачности и этичного маркетинга-882/

- Схождение: Маркетинг продукта, SEO и эра ИИ-поиска

Мы находимся на пороге значительного сдвига в том, как люди открывают для себя продукты и принимают решения о покупке. Традиционные методы маркетинга, основанные на перерывании внимания потребителей, становятся все менее эффективными. Пришло время принять новую парадигму, основанную на предоставлении ценности и построении доверия.

**Эра ИИ-поиска**

Искусственный интеллект (ИИ) быстро меняет ландшафт поиска. Алгоритмы ИИ становятся все более сложными и способны понимать намерения пользователей с большей точностью. Это означает, что компании должны оптимизировать свой контент не только для ключевых слов, но и для ответов на вопросы, которые задают пользователи.

**Схождение маркетинга продукта, SEO и ИИ**

Чтобы добиться успеха в эру ИИ-поиска, маркетологи продуктов и специалисты по поисковой оптимизации (SEO) должны работать вместе. Маркетологи продуктов должны понимать потребности и желания своей целевой аудитории, а специалисты по SEO должны уметь оптимизировать контент для алгоритмов ИИ. Это требует тесного сотрудничества и обмена знаниями.

**Ключевые стратегии**

Вот несколько ключевых стратегий, которые помогут вам добиться успеха в эру ИИ-поиска:

* **Сосредоточьтесь на намерениях пользователя.** Поймите, что ищут ваши клиенты, и создайте контент, который отвечает на их вопросы.

* **Оптимизируйте контент для алгоритмов ИИ.** Используйте структурированные данные, чтобы помочь алгоритмам ИИ понять ваш контент.

* **Создавайте высококачественный, информативный контент.** Контент должен быть полезным, интересным и хорошо написанным.

* **Стройте доверие с вашей аудиторией.** Предоставляйте ценность, будьте прозрачными и отвечайте на вопросы.

* **Используйте данные для принятия решений.** Отслеживайте свои результаты и вносите изменения в свою стратегию по мере необходимости.

**Будущее маркетинга**

Будущее маркетинга будет определяться ИИ. Компании, которые смогут адаптироваться к этой новой реальности, будут иметь конкурентное преимущество. Те, кто этого не сделает, рискуют остаться позади. Пришло время принять схождение маркетинга продукта, SEO и ИИ и начать строить будущее маркетинга уже сегодня.

Смотрите также

2025-09-26 15:12